Android Installer Hijacking : ce bug se transforme en malware au contact des apps

Palo Alto Networks a repéré la vulnérabilité Android Installer Hijacking, affectant Android 4.4 et versions antérieures. Ca peut mal tourner en téléchargeant des apps sur des marketplaces tierces.

Palo Alto Networks, qui développe des pare-feux applicatifs, a repéré une vulnérabilité dans Android susceptible de se transformer en menaces pour les utilisateurs d’applications.

Repérée par l’Unité 42 de l’éditeur de solutions de sécurité IT, la vulnérabilité Android Installer Hijacking se situe dans PackageInstaller. C’est « une application par défaut dans Android pour installer un package [format de fichiers] de manière interactive ».

A mettre en lien avec PackageManager (une API qui gère l’installation, la désinstallation et la mise à jour d’applications dans l’OS), selon une description disponible sur le blog du data scientist Renaud Mathieu.

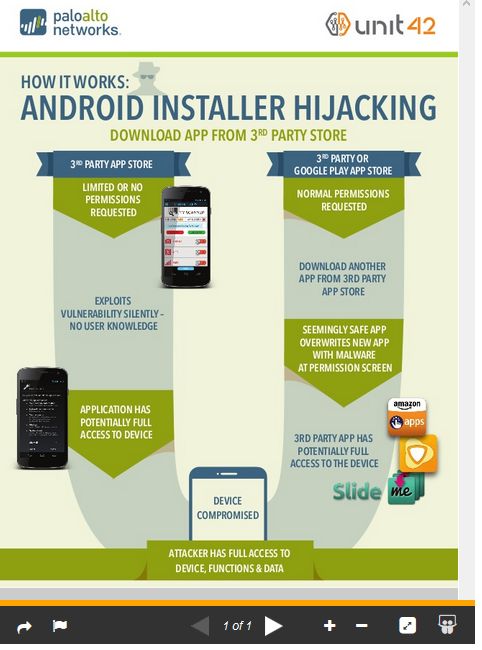

Selon Palo Alto Networks, cette faille permettrait à un pirate d’acquérir des autorisations illimitées sur les terminaux infectés en donnant un accès complet aux fonctions et aux données.

Avec Android Installer Hijacking, on peut parler de « détournement » car la faille, affectant Android 4.4 et versions antérieures, peut être exploitée dès lors qu’une application téléchargée sur un terminal est remplacée par une autre qui intègre du code malicieux.

Il faut davantage se méfier des contagions via des places de marché d’application tierces de Google Play (comme Amazon Store) plutôt que par l’intermédiaire du modèle original de la marketplace.

En guise de signalement, Palo Alto Networks a notifié « le bug pouvant se transformer en malware » à Google et Samsung, les deux principaux acteurs de la galaxie Android qui devront réagir.

En attendant, l’éditeur de sécurité IT californien a développé sa propre application pour les utilisateurs de terminaux Android afin d’identifier le malware.

Crédit photo : Shutterstock.com – Droit d’auteur : Palto