Sécurite IT : CloudFlare adopte l’authentification forte

Victime, en juin dernier, d’un piratage saugrenu via Gmail, CloudFlare, spécialiste du CDN, renforce la sécurité de ses services avec un système d’authentification forte à double facteur.

En phase avec la recrudescence des attaques informatiques, les techniques d’authentification forte à facteurs multiples se généralisent. Illustration avec CloudFlare.

Le spécialiste du CDN (Content Delivery Network) et de la protection des sites Internet avait été pris à son propre jeu en juin dernier.

Un pirate se revendiquant du collectif UGNazi s’était introduit dans la boîte mail du CEO Matthew Prince, pour dérober les données de connexion d’un des clients, probablement 4chan.org.

Officiellement, il s’agit là d’un moindre mal : aucun identifiant bancaire n’a filtré et le bilan est limité à une seule victime.

Pour autant, la méthode élaborée de l’assaillant a convaincu CloudFlare de se prémunir contre toute éventualité.

Pour protéger son compte sur la messagerie électronique de Google, Matthew Prince utilise la double authentification, avec, en complément au couple login/mot de passe, un code PIN envoyé par SMS ou via un appel téléphonique.

Comment le hacker s’y est-il pris ?

Comment le hacker s’y est-il pris ?

Selon la version de CloudFlare reprise par TechCrunch, il est tout d’abord parvenu à rediriger la messagerie vocale de sa victime vers une boîte frauduleuse.

Il a par la suite utilisé la fonction de remise à zéro du compte pour qu’un code de vérification lui soit adressé.

Son faux répondeur a pris le relais, avec une annonce plus vraie que nature, faisant croire aux systèmes de Google que M. Prince avait véritablement décroché.

Le pirate n’a plus eu qu’à prendre le contrôle et s’octroyer les privilèges administrateur, pour accéder à la base de données clients ainsi qu’à leurs informations personnelles.

Face au constat, CloudFlare s’était juré d’adopter une authentification forte à double facteur sur ses systèmes.

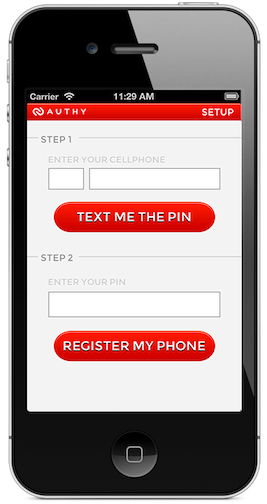

C’est chose faite avec la start-up Authy, qui développe un outil proche de Google Authenticator, mais dont les codes PIN – envoyés par SMS ou via une application mobile – expirent au bout de 30 secondes.

Sachant que l’attaque sus-évoquée a duré environ 2 heures, c’est ce paramètre temps qui pourrait garantir un haut niveau de sécurité.

Microsoft a raisonné de la sorte à l’heure de racheter, au mois dernier, PhoneFactor, un spécialiste en la matière.

| CloudFlare : le CDN monte en puissance |

| CloudFlare propose des technologies d’optimisation des contenus pour minimiser le temps de chargement des sites Internet. Sur le principe du CDN (Content Delivery Network), les serveurs centraux répliquent leurs données sur un réseau de noeuds répartis géographiquement. Un mécanisme de routage permet à une requête utilisateur d’être servie par le noeud le plus proche. D’autres technologies sont mises en jeu afin de libérer la bande passante : basculement en IPv6, mise en cache des contenus statiques, chargement asynchrone des ressources… S’y adjoint une couche de protection contre les différentes menaces en ligne : spam, bots, injections SQL, attaques par déni de service (DDoS), etc. |

_________

A voir aussi

Quiz ITespresso.fr : connaissez-vous bien les Anonymous ?

Crédit photo : Pavel Ignatov – Shutterstock.com