Silent Circle a rencontré un bug de sécurité avec son smartphone Blackphone censé assurer une protection plus élevée de la confidentialité des échanges via le chiffrement.

La fonction de messagerie Silent Text vient d’être réactualisée (version 1.8).

C’est nécessaire pour la société suisse qui développe le terminal « hyper-sécurisé » après la découverte d’un bug susceptible d’être exploité pour déchiffrer des messages, de voler des contacts et contrôler les fonctions essentielles du terminal.

Silent Circle a admis l’anomalie dans une contribution blog en date du 28 janvier et remercie le feedback effectué par Mark Dowd.

Cet expert en sécurité, qui dirige la société de consulting Azimut (basée à Sidney), avait détecté le problème dans l’application de messagerie Silent Text du Blackphone.

Il ne fallait qu’un identifiant délivré par Silent Circle ou d’un numéro de téléphone pour exploiter le bug à distance.

Silent Circle assure que le défaut, concentré sur le composant Libscimp à la base du protocole de la messagerie instantanée de Blackphone (SCIMP), est désormais corrigé.

En septembre 2014, la société suisse, cofondée par Phil Zimmermann (créateur du logiciel de chiffrement PGP), a lancé le programme Bug Bounty. Celui-ci vise à se rapprocher de la communauté des spécialistes de la sécurité IT et à récompenser les meilleurs d’entre eux qui contribuent au renforcement de la protection sur le Blackphone.

Silicon.fr rappelle qu’en août 2014, le hacker Justin Case du groupe TeamandIRC se targuait d’avoir pris le contrôle du BlackPhone en 5 minutes. Un exploit que Dan Ford, le responsable de la sécurité du Blackphone, avait aussitôt relativisé.

Rappelons le concept du terminal Blackphone issu de l’ère « post-PRISM » (programme de cyber-surveillance de la NSA dévoilé par Edward Snowden) visant à renforcer la sécurité des communications mobiles : il intègre PrivatOS, « un système d’exploitation dédié sous Android qui répond à tous les besoins contemporains en matière de confidentialité ».

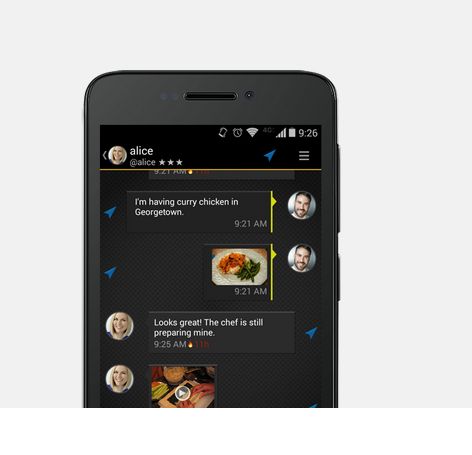

Le module Silent Text permet notamment de chiffrer automatiquement les SMS et d’utiliser une fonction « Broyeur » visant à écraser les SMS sélectionnés. Cette application est également disponible pour les terminaux iOS (iPhone et iPad) et Android.

Les dernières migrations de Windows 10 vers Windows 11 vont accélérer l'adoption des PC IA. Mais des…

L’IA générative excelle dans plusieurs cas d’usage, notamment dans l’analyse, la recherche et la synthèse…

Trop tôt pour envisager d'acquérir un PC Copilot+ ? Les roadmaps d'Intel et d'AMD peuvent…

Dévoilés lors du CES 2025, les PC Copilot+ au format convertible restent encore limitée dans…

Les fonctionnalités de Gemini sont intégrées dans la suite bureautique Google Workspace. Conséquence : les…

Au CES 2025, les principaux constructeurs ont annoncé l'arrivée des ordinateurs de bureau dotés de…